100₴

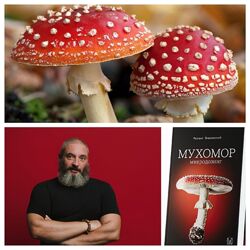

Михаил Жмайло Windows глазами хакера 2025

100₴

Характеристики товара:

| Состояние | Новое |

| Для | взрослых |

Доставка: как указано в объявлении | Киев | Наложенный платеж возможен | Актуально на: 09 января 2026

Информация о продавце

Premium магазин

"Book&Skill"

Premium магазин

"Book&Skill"

среднее время ответа 5 минут

Статус: 🎓 Онлайн-курси | 📚 Е-книги | 🏃♀️ Марафони

Регистрация: 05.11.2022

Заходил(а): 11.01.2026 (15:54)

Заходил(а): 11.01.2026 (15:54)

Откуда: Украина, Киев

Разделы Premium магазина:

Книги,аудиокниги Кето диета Массаж Остеопатия Кинезиология Таро книги курсы Парикмахер Колористика Стрижки Курсы Маникьюр Педикьюр Астрология книги курсы Инстаграм продвижение соцсети Макияж ,брови,ресницы,губы Эзотерика магия Кулинария Кондитерка торт Бизнес робота Марафон похудения Мастер класс Нумерология курсы ,книги Детские книги,развивашки Похудение,тренировки,марафони Здоровье и красота Курсы иностранных языков Хиромантия Товари для дома

Подробное описание: Михаил Жмайло Windows глазами хакера 2025

✅ Для замовлення писати сюди.Вайбер/телеграм/ватсап +380686643114

✅ Приймаю замовлення на будь-які тренінги ,курси, вебінари ,книги в електронному форматі.

✅ Всі оголошешення - https://www.kidstaff.com.ua/user-anno-2106733

Формат: PDF.

Рассмотрена внутренняя архитектура Windows и Active Directory, подробно описаны доверенные отношения доменов и лесов,

особенности работы Read-only Domain Controllers, уязвимости групповых политик и принципы управления привилегиями.

Рассказывается о работе с Kerberos, инжекте и дампе, билетов, угоне пользовательских сессий, использовании WinAPI, COM и Named Pipes в пентесте,

а также об обращении к нативному коду из C#.

Описаны методы обхода средств защиты информации, включая анхукинг ntdll.dll, предотвращение подгрузки DLL, лазейки для исполнения стороннего кода,

применение аппаратных точек останова, обход AMSI и написание раннеров для шелл-кода на .NET.

Приводятся практические рекомендации по обфускации вызовов WinAPI и защите корпоративных сетей от атак.

Вы узнаете:

Пентест Active Directory

Поиск и эксплуатация уязвимостей в сетях Windows

Трюки с групповыми политиками и привилегиями

Kerberos и атаки на билеты

Практические методы кражи учетных данных

Инжекты и исполнение кода нестандартными способами

Современные методы обхода средств защиты информации

Практические техники пентеста Windows